Потери финансовых организаций от действий скиммеров, как и число раскрываемых мошенничеств, постоянно растут. Впрочем, последнее служит слабым утешением для служб безопасности и клиентов банков, поскольку полностью преодолеть проблему кражи данных карт при помощи считывающих устройств пока не представляется возможным. Эксперты сетуют на то, что, несмотря на широкое распространение антискимминговых технологий, преступники научились обходить большую часть существующих решений. Важным шагом на пути снижения рисков мошенничества стал переход международных платежных систем с магнитных карт на чиповые, стандарта EMV. «До тех пор пока данный процесс не завершится полностью, и в пользовании будут обычные пластиковые карты, тема борьбы со скиммингом останется одной из самых болезненных для банков Америки», – считает эксперт по финансовым мошенничествам компании Fiserv Майк Урбан (Mike Urban). По данным аналитиков, успех мошенников обусловлен целым рядом факторов. Список причин возглавляют некорректные действия со стороны самих владельцев карт, неэффективные антискимминговые технологии и слишком большое число банкоматов. Действия владельцев карт Безопасность держателя карты в большинстве случаев зависит от его собственной аккуратности и манеры пользования банкоматом. Очень часто люди не проявляют должной бдительности и тем самым оказывают помощь мошенникам. Многие ли проверяют банкоматы на наличие дополнительных замаскированных устройств или прикрывают рукой кнопки во время ввода пинкода, чтобы их не было видно видеокамерам? Как часто клиенты прибегают к услугам банкоматов, установленных в метро, на улице, в малоизвестных торговых точках… Информирование держателей карт является неотъемлемой частью борьбы с мошенничеством, и работа в этом направлении дает серьезные плоды. Однако банки не могут контролировать каждое действие своих клиентов, а значит, всегда остается место для ошибки с их стороны. Особую опасность таят в себе считыватели систем контроля доступа. «Дверь в вестибюль банка можно открыть при помощи любой пластиковой карты, например, скидочкой или социальной. Вы не обязаны использовать банковскую карту для таких целей, однако большинство людей почему-то вставляют в считыватель именно ее», – возмущается аналитик FICO Джон Баззард (John Buzzard). По его словам, большой процент мошенничеств совершается с помощью подобных устройств. Антискимминговые технологии Одно из самых распространенных средств защиты карт с магнитной полосой – джиттер (от англ. jitter – дрожание). Его наличие легко распознать невооруженным глазом, поскольку в этом случае карта забирается банкоматом очень медленно. Теоретически при подаче и возврате карты с нелинейным изменением скорости данные в магнитной полосе искажаются и становятся нечитаемыми, что делает невозможной корректную работу скиммингового устройства. Однако эксперты в области банковской безопасности утверждают, что злоумышленники уже научились «обходить» эту систему. Другая проблема заключается в том, что многие системы защиты от скимминга, например устройства оповещения банков о преступных манипуляциях, производимых с картридером банкомата, часто оказываются трудно интегрируемыми в общую систему банка и поэтому малоэффективными. «Например, некоторые детекторы установки скиммера несовместимы с операционной системой банкоматов. Часть высокотехнологичных решений работает только на определенных моделях банкоматов, поэтому финансовым организациям, использующим различные банкоматы, например нью-йоркскому банку M&T, сложно находить подходящие решения», – говорит Джон Баззард. В результате в ноябре 2011 г. M&T представил собственное антискимминговое устройство под названием «Blocker», которое представляет собой расположенные вокруг картридера стальные пластины для предотвращения установки скиммера на панели банкомата. «Это очень простое устройство, которое не вмешивается ни в какие технологии, – поясняет Кэролин Крисчелло (Carolyn Criscitiello), вице-президент подразделения банка M&T. – Устройство при помощи защитной рамки блокирует картридер от несанкционированного доступа, выступая в качестве щита». По словам Крисчелло, для установки «Blocker» не нужно даже выключать банкомат, при этом оно подходит для многочисленных разновидностей и моделей банкоматов, в том числе производства Diebold Inc. и NCR Corp., которые использует M&T. Устройство было установлено на 400 из 2 тыс. банкоматов M&T и, по словам Крисчелло, вполне вероятно, вскоре начнет применяться и другими финансовыми организациями, поскольку универсально и пока не имеет аналогов. Большое число банкоматов Действия мошенников наносят ущерб не только клиентам, но и банкам, выпустившим скомпрометированную карту. Между тем банкомат, на который было установлено считывающее устройство, может принадлежать совсем другой финансовой организации. Таким образом, вопрос об ответственности за отсутствие должной защиты банкоматов остается открытым. А уровень затрат на обеспечение безопасности конкретного банка никак не может повлиять на уровень защищенности его клиентов, снимающих средства в неизвестных местах. «Я часто обсуждаю с банками проблемы мошенничества и пытаюсь выяснить, сколько денег у них уходит на борьбу с ним. Поверьте мне, это немалые средства! Подвох в огромном количестве самих банкоматов. Нельзя контролировать их все», – рассказывает аналитик компании Gartner Авива Литан (Avivah Litan). Как видим, борьба со скиммингом предполагает принятие ряда не столько технических, сколько организационных и превентивных мер. Преступники будут преуспевать до тех пор, пока борцы с ними не выработают общую стратегию действий. По данным экспертов, скимминг сегодня уступает по популярности другим видам банковского мошенничества. Так, по сведениям Gartner, в период с 2009 по 2010 г. потери банков от действий скиммеров выросли на 13%, а от махинаций с пин-кодами – на 71%. Это означает, что битва далеко не проиграна. Надо лишь выбрать правильные контрмеры.

Скимминговое устройство (далее по тексту СУ ) предназначено для негласного получения информации с магнитной полосы дебетовой (кредитной) карты и ПИН-кода держателя. Сами устройства могут либо накапливать информацию либо передавать ее по беспроводным каналам (например, по wi-fi).

СУ устанавливаются внутри банкомата, на ридер банкомата, на саму антискимминговую накладку (далее - АСУ) или при входе банка (например, raiffeisen bank доступ к своим банкоматам ограничивают по кредитной карте через ридер на входной двери).

Копирование ПИН-кода осуществляется путем оставления накладной клавиатуры, камеры с любого удобного ракурса, в том числе камера инфракрасного диапазона.

В последнее время появились АСУ, которые в случае установки СУ оставляют банкомат работоспособным, а карты в безопасности.

Например, в случае излучения электромагнитных волн подавляющими излучениями антенны, в которой ток, соответственно, преобразуется в энергию распространяющихся в пространстве электромагнитных волн, а не наоборот:

Интересное техническое решение есть у Голландских железных дорог. Поскольку все СУ используют функцию движения кредитной карты вдоль магнитной полосы при ее помещении в ридер, то в этот момент происходит перехват и копирование, в том числе с комбинированных микропроцессорных карт.

Для этого они ридер развернули на 90 градусов. При этом карта должна вставляться полосой вперед и вниз (и уходит далеко внутрь банкомата), а далее карта автоматически идет движением слева направо:

Механизм румынской компании SRS работает по следующей схеме: сначала пользователь вставляет карту в банкомат длинной стороной так, что магнитная полоса располагается параллельно стенке банкомата, после чего механизм поворачивает карту на 90 градусов, чтобы считать информацию с магнитной полосы. Затем карта поворачивается обратно и возвращается пользователю:

Кроме того, теперь более новые банкоматы применяют технологию ActivEdge, где картридер передает в процессор считываемую с карты информацию в зашифрованном виде, исключая тем самым саму возможность перехвата и компрометации данных на этом участке работы с картой. При этом конструкция банкомата индивидуальна и исключает подмену картридера другим картридером.

Другой способ компроментировать (скопировать) карту - установить фальшивый банкомат. Потому что в некоторых странах (например, в США) любой гражданин имеет право купить банкомат, заключить договор на его обслуживание и получать прибыль.

Применяют еще высокотехнологичные атаки:

-убеждают машину с помощью кода, что она наполнена 1 долларовыми купюрами, но на деле 20 долларовыми;

-при подмене хоста подключается ноутбук и отключается стационарный компьютер;

-в Башкортостане в 2009 году убедили банкомат, что курс доллара 1500 руб., обменяв 800 долларов на 1,2 млн. руб.;

-в Москве был случай при помощи программы обслуживания банкоматов были извлечены банкноты без вскрытия сейфовой части банкомата;

-отключение антивирусов через CD-привод и установка вредоносного программного обеспечения. Как противодействие в данном случае используются решения по обеспечению контроля целостности программ;

-в 2011 году в Екатеринбурге в Сбербанк были внесены «Билеты банка приколов» в сумме более миллиона рублей:

При этом изготовление купюр, на которых написано, что они не являются платежным средством, не влечет уголовной ответственности по статье изготовление, хранение и сбыт поддельных купюр. Но можно квалифицировать как приготовление к тяжкому и особо тяжкому преступлению (в данном случае тяжесть смотреть в УК РФ надо по сумме денег). На практике это означает, что при внесении неплатежеспособных машиночитаемых купюр на сумму менее 250 тыс.руб. уголовная ответственность не наступает до момента получения внесенной денежной суммы. Снятие же денег может осуществляться за пределами России.

Для целей определения подлинности банкнот сканер банкомата проверяет их на машиночитаемые признаки: в видимом спектре, инфракрасном, ультрафиолетовом, магнитном. При современном уровне техники те элементы защиты, которые считывают сканеры банкомата, можно считать аналогичными сканирующими устройствами и передать на соответствующие принтеры. Изготовленная банкнота будет определяться банкоматом как подлинная. Другой способ атаки на кэш ввод – это использование склеенных купюр. Мошенники разрезают девять пятитысячных купюр и склеивают из фрагментов тонким матовым скотчем десять банкнот.

Подойдет такой строительный скотч (я даже помню однажды сам склеивал 5 тысячную купюру, которая немного порвалась, и банкомат ее благополучно съел).

Далее… сознательные граждане пишут, что размер поврежденных купюр составляет 157×65 мм, а обычный размер – 157×69 мм, но при этом они принимаются банкоматами и платежными терминалами для зачисления на счет и в качестве платежей как банкноты Банка России стандартного размера. От четырех купюр отрезают по четверти, разрезанные купюры сдают в банк (осталось 75 % площади), из четырех четвертинок склеивают одну купюру и пополняют ей счет карты в банкомате с функцией приема наличных. Из нескольких купюр разного достоинства якобы склеивают купюры, которые воспринимаются кэш вводом как купюры самого большого номинала.

Еще как вариант могут скопировать сотрудники торгового центра, а особенно АЗС, поскольку они берут в руки вашу карту. Поэтому следите за руками и запоминайте переворачивали ли карту стороной трехзначного кода вверх, чтобы посмотреть или клали ли на копиру, т.к. видеокамеры могут не иметь соответствующего качества съемки и разрешения. Если имеются какие-либо подозрения в копировании ваших данных, то фотографируйте на фото и видео прямо в наглую сотрудника торговой точки (чтобы сотрудник понял, что начинать искать будут с него в случае чего), а также стучите в свой банк и в соответствующие органы. Потому что с момента уведомления вами вашего банка риски пропажи денег возлагаются на банк.

Законодательство дает поблажки тем ворам, которые применяют высокотехнологичный способ атаки, и в этом случае при задержании вору (рекомендую как адвокат) необходимо инициировать заключение с ФСБ соглашения о сотрудничестве и тогда за кражу вору скорее всего дадут условный срок, но, как я понимаю, это если по статье кража попадос был первый раз в жизни (или попадос был давно, но судимость снята, т.е. можно сказать, что ее не было для целей назначения срока наказания).

Это были интеллектуальные атаки, но есть более простые способы. Если кратко, то используется способ подсматривания ПИН-кода при его наборе с последующей кражей карты и телефона. Для этого способа потребуется зоркий глаз, ловкость рук и умение пользоваться бритвой для разрезания карманов и сумочек, в которых лежит карта.

Еще более простым способом изъятия наличности (это более пассивный способ, для бомжей слоняющихся неподалеку) является заклеить скотчем гнездо выдачи наличности, чтобы когда Вы не увидите деньги в банкомате и отвлечетесь, то их можно было бы забрать, отклеив скотч в гнезде выдачи наличности.

Схема мошенничества

Мошенники устанавливают на банкоматы считывающие устройства - скиммеры.

На картридер устанавливают рамки с магнитной головкой, считывающей информацию с магнитной полосы и записывающую дампы карт на встроенную микросхему памяти и / или на клавиатуру приклеивают накладку, очень похожую на настоящую клавиатуру, которая запоминает нажатия клавиш и также записывает их на встроенную микросхему.

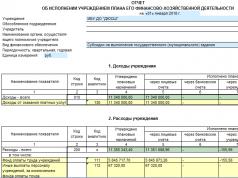

Изображения 1, 2, 3 . Картоприемник с установленным скиммером и накладка на клавиатуру

Как вариант, вместо клавиатуры на банкомат крепят миниатюрную видеокамеру, которая снимает руку, вводящую ПИН-код и записывается в модуль памяти, либо передает его дистанционно на компьютер мошенника. Обычно, в случае дистанционной передачи, мошенник находится где-то неподалеку и принимает видеоданные при помощи ноутбука.

Изображение 4. Скрытая видеокамера, установленная на банкомат

Схема "Заплати за вход"

У многих банков банкоматы расположены в закрытых помещениях с замком, который можно открыть, проведя любой картой через магнитный картридер. Обычно картридер не считывает данные с карты, а проверяет только наличие магнитной полосы в принципе.

Это сделано для того, чтобы в помещение банкомата (обычно теплое и достаточно комфортное для временного нахождения) не проникали случайные посетители и посетители не имеющие цели использовать банкомат (бывали случаи использования банкоматного помещения для ночлега и совершения "действий не финансового характера"). Мошенники устанавливают на картридер для входа скимминговую накладку и считывают информацию с карт входящих клиентов. Также рядом с картридером может прикрепляться клавиатура для ввода ПИН-кода.

Через некоторое время мошенник снимает скиммер с банкомата, записывает дамп карты на любую карточку с магнитной полосой и используя ПИН-код, полученный с клавиатуры, либо видеокамеры снимает наличные через другие банкоматы.

Считанные с карт дампы, могут также использоваться для изготовления клонов карт. Если ПИН-код мошенникам не известен, покупки совершаются с использованием "белого пластика" в магазинах при сговоре с кассиром, либо путем изготовления мошеннической карты.

Мошенники не редко пересылают дампы карт для изготовления подделок и обналичивания в другие страны. Это делается с целью усложнения расследования подобных прецедентов и переноса ответственности по мошенничеству на банки (ведь клиенту легче доказать, что он не совершал операцию, если карта при нем и в заграничном паспорте нет отметок о посещении станы, в котором произошло несанкционированное списание средств).

Борьба со скиммингом в банкоматной сети

В борьбе со скиммингом, банки обычно используют три технологии - физический мониторинг, пассивный антискимминг и активный антискимминг.

Физический мониторинг банкоматов

Включает в себя периодический осмотр банкомата сотрудниками банка, инкассаторами, либо специалистами сервисной службы на аутсерсинге. Осмотр обычно производится по граффику с заполнением специального журнала проверок, чтобы в случае нахождения инородного устройства выявить промежуток времени в течение которого был риск компрометации карт. Физический мониторинг может казаться самым дешевым, однако в пересчете на потраченное время сотрудников и вероятность мошенничества между проверками, по факту оказывается самым ненадежным и дорогим способом борьбы со скиммингом.

Пассивный антискимминг

Банк устанавливает на щель картоприемника специальные антискимминговые накладки, препятствующие установке посторонних устройств. Накладка может быть подключена к специальному датчику, который срабатывает в случае попытки мошенника снять антискиммер с банкомата. Датчик может состоять из обычных проводов, которые рвутся при снятии антискиммера с банкомата, либо пары магнит+геркон (при котором контакты геркона реагируют на удаление антискимминговой накладки со встроенным магнитом). При этом, в процессе удаления антискиммера, наличие герконовой пары мошенник может не заметить, что повышает шансы его поимки.

Изображения 5, 6, 7 Антискимминговые накладки на банкомате

Недостаток пассивного антискимминга в том, что многие держатели карт, начитавшись и насмотревшись страшилок про банкоматное мошенничество, увидев постороннее устройство боятся (и кстати вполне оправданно) пользоваться таким банкоматом.

Частично успокоить держателей карт удается разместив на экране банкомата, или на специальной наклейке под картоприемником изображения правильного вида картоприемника. К сожалению не все держатели карт бдительны, а технологии, применяемые мошенниками позволяют изготавливать скиммеры настолько высогого качества, что отличить скиммер от антискиммера порой не могут даже сотрудники банков. Попробуйте отличить антискимминговую накладку от скиммера на изображениях 2 и 5.

Пассивный антискимминг - это бюджетный, компромисный, но не лучший вариант борьбы со скиммингом.

Активный антискимминг

Это самый дорогой, но эффективный способ борьбы со скиммингом. Устройство устанавливается внутри банкомата и незаметно снаружи. Активный антискиммер контролирует пространство перед банкоматом и позволяет моментально выявить несанкционированную установку на него посторонних устройств. Антискиммер может также создавать радиопомехи в области щели картоприемника, препятствующие работе посторонних электронных устройств.

Датчики антискиммера позволяют анализировать электромагнитное поле в зоне размещения картридера, ПИН-клавиатуры и монитора и в случае резкого изменения напряженности поля (включения излучающих устройств при радиопередаче, установка постороннего оборудования), устройство подает команду на управляющий блок банкомата, который выводит банкомат из режима обслуживания клиентов и может выполнять дополнительные действия (отправка команды, SMS, оповещение службы охраны и мониторинга и т.д.).

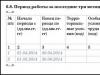

| Функции | Пассивный антискиммер | Активный антискиммер |

|---|---|---|

| Защита от установки скиммера |

|

|

| Защита от передачи данных | нет |

|

| Защита от захвата карты | Физическая помеха установки ливанской петли |

|

| Защита от захвата денег | нет |

Определение денежной ловушки |

| Мониторинг состояния банкомата | Контроль состояния электроцепи датчиков |

Множество различных вариантов |

Как уберечься от скимминга

Т.к. банки борются со скиммингом не всегда достаточно успешно, держателю карты необходимо самостоятельно принимать меры к безопасности своей карты. Задачи просты:

- Не допустить считывания данных с магнитной полосы посторонними устройствами, установленными мошенниками

- Предотвратить получение мошенниками ПИН-кода от карты

Конкретные способы защиты:

- По возможности ограничьте использование банкоматов в принципе, т.к. большинство карт компрометируются именно в них.

- По возможности расплачивайтесь картой в магазинах, не забывая следить за тем, чтобы кассир не уносил карту от Вашего взгляда.

- Каждый раз, даже пользуясь знакомым Вам банкоматом, осматривайте его на предмет наличия подозрительных устройств (накладок на кардридере, скрытых камер видеонаблюдения, подозрительных панелей на банкомате)

- Попробуйте подцепить край клавиатуры для ввода ПИН-кода ногтем. Если на клавиатуре есть мошенническая накладка, она может люфтить и даже отделиться, т.к. приклеивают ее обычно двусторонним скотчем, либо суперклеем

- Не стесняйтесь активно потрогать антискимминговую накладку на кардридере. Настоящая не оторвется, т.к. она антивандальная, мошенническая же может отсоединиться.

- Вводя ПИН-код прикрывайте ладонь и клавиатуру второй рукой или кошельком, чтобы даже установленная у банкомата видеокамера не засняла вводимые Вами цифры

- Установите лимит на снятие наличных в банкомате не больше 1 операции в день. Возможно, Вам будет сложнее пользоваться банкоматом, зато мошенники не смогут обнулить весь Ваш счет.

- По возможности используйте карты с чипом. Такие карты больше защищены от скимминга, и опротестовать мошенническую операцию будет проще.

- И помните! То что банкомат установлен в офисе банка не является гарантией, что на нем не установлено скимминговое устройство.

Банкоматы и скимминг!

Один из видов мошенничества с пластиковыми картами является скимминг

, при котором используется скиммер - инструмент злоумышленника для считывания, например, магнитной дорожки кредитной карты. Скиммер

представляет из себя устройство со считывающей магнитной головкой, усилителем-преобразователем, памятью и переходником для подключения к компьютеру. Скиммеры могут быть портативными, миниатюрными. При помощи электронного устройства (скиммера), устанавливаемого на банкоматы для считывания информации с кредитных карт, проходящих через эти банкоматы, а также накладной клавиатуры или мини-камеры мошенник получает доступ к карточному счету жертвы и может снимать с него любые суммы.

Современные скиммеры очень малы. Например, скиммеры, которые используются в ресторанах (и не только), раза в два меньше небольшого сотового телефона, могут одновременно хранить данные сотен магнитных полос.

Когда официант берет карту и уносит ее, чтобы сделать платеж, он может незаметно провести ею по скиммеру, спрятанному в руке. Бывают плоские скиммеры, которые вообще незаметны и просто кладутся в папку со счетом. Наиболее часто скимминг используется мошенниками при снятии клиентом денег через банкомат.

Немного теории: как устроена кредитка.

Кредитная карточка - это пластиковый прямоугольник с нанесенными на нем:

Полосой с подписью

Иногда - фотографией владельца

Магнитной полосой (и чипом, что не столь принципиально)

Изображением

Голограммой

Изображение, голограмма, подпись, фотография - служат для определения идентификации карты в магазинах, банках, или пунктах обслуживания. Нас же интересует система банкоматов или интернет-торговли, где эти данные не учитываются.

На магнитной ленте (или чипе) записаны два набора цифр. Первый - копия того, что указано на карте (фамилия, номер, срок действия (expiriency date). Второй - некий шифр, образованный по некоему алгоритму из этих данных. (CVV - card verification value или CVC - card verification code). Этот цифровой код называется CVV1/CVC1.

В онлайн-торговле вообще принимается во внимание только номер и код. Это три цифры, которые нанесены на обратной стороне карты, и называются они CVV2/CVC2.

Банкомат при считывании карты принимает во внимание только вторую дорожку. По ней он и идентифицирует владельца карты (точнее, банкомат передает этот код и получает данные от сервера банка) и принимает решение о выдаче денег или приеме оплаты.

Суть скимминга в том, что преступник "модернизирует" банкомат электронным устройством, которое считывает информацию с карточки потенциальной жертвы (оно называется скиммер). Вы можете не заметить этого, спокойно воспользовавшись услугами банкомата. А через некоторое время ваша банковская карта будет взломана и лишена всех денег, которые на ней хранились.

Как происходит кража информации с банковской карточки?

Скиммер копирует информацию, которая содержится на магнитной полосе пластиковой карты, и дает возможность мошенникам изготовить дубликат вашей карты. Помимо скиммера на банкомат устанавливается фальшивая клавиатура и/или скрытая камера для определения пин-кода.

Что такое скимминг-клавиатура и как ее опознать?

Во-первых, она может при тактильном контакте незначительно сдвигаться, во-вторых, возвышаться над поверхностью банкомата, в третьих, на панели банкомата могут остаться следы клея. С помощью такой клавиатуры копируется ПИН-код, который вы вводите для начала операций с картой.

Помимо ложной клавиатуры существуют еще как минимум два способа узнать ваш ПИН-код: подглядеть его, стоя у вас за спиной, или установить на банкомат небольшую видеокамеру, направленную на область клавиатуры.

Скимминг - накладки на гнезда банкоматов, которые считывают информацию с магнитной полосы карточки. Причем теперь их уже оборудуют сим-картами, с помощью которых они отправляют данные прямо на мобильный телефон мошенника. Иногда доходит даже до того, что преступники устанавливают на улицах целые фальшивые банкоматы, запрограммированные на снятие информации с карточек.

Как обезопасить себя от мошенничества - скимминга?

Для многих из нас может стать полнейшей неожиданностью ситуация, когда на банковской карте бесследно пропали средства, и такие случаи далеко не единичны. Большинство людей сразу обращаются в банк для выяснения, куда пропали их деньги, другие же замечают факт списания лишь спустя несколько недель или месяцев. Чаще всего работники банковских учреждений в таких случаях лишь разводят руками и сообщают, что средства с вашей карты были сняты в том или ином банкомате. Казус в том, что держатели карты всё делали правильно, снимая деньги в банкоматах, но им даже в «голову не могло прийти», что данные их карточки в этот момент скопировали с помощью современного вида мошенничества – скимминга. В чём заключается подобное мошенничество и как от него защититься, мы и поговорим в нашей статье.

Что такое скимминг?

Скимминг (от английского «skim» – бегло прочитывать, скользить, едва касаться) – одна из разновидностей мошеннической деятельности с банковскими картами, которая заключается в считывании информации с магнитной полосы с помощью специального технического устройства (скиммера). Одновременно с этим мошенники пытаются узнать ПИН-код «скиммированной» карты. Делается это при помощи специальных приспособлений, которые трудно заметить невооруженным глазом, поэтому жертвой мошенников может стать любой из нас.

Имя на руках информацию о карте и ПИН-код, мошенник может изготовить дубликат банковской карты и снять деньги с карточного счёта держателя оригинальной карточки. Самое неприятное, что факт несанкционированного снятия очень непросто доказать. Для банка всё выглядит так, будто владелец пластика сам по собственному желанию снял деньги со своего счёта и не вправе предъявлять какие-либо претензии банку.

Важнейшие способы защититься от такого способа мошенничества – использование карты с чипом и выполнение элементарных рекомендаций при работе с банкоматами (об этом далее в статье).

Скимминговые устройства, их отличия и принцип работы

Скиммер – специальное устройство, которое используется для считывания данных магнитной полосы пластиковых банковских карт. В большинстве случаев они крепятся непосредственно к банкомату, а именно к его принимающему слоту картоприёмника. При этом заметить наличие скиммера сможет лишь хорошо обученный и наблюдательный человек, у большей части граждан он не вызовет никаких опасений.

Скимминговое устройство состоит из трех элементов, это:

- считывающая магнитная головка – она считывает информацию с магнитной полосы;

- миниатюрный преобразователь – преобразовывает считанную информацию в цифровой код;

- накопитель – записывает цифровой код на носитель данных.

Такие устройства обычно изготавливаются в виде специальной накладки на кардридер банкомата. При этом цвет и форма таких устройств подбирается для каждого банкомата отдельно дабы не вызвать малейших подозрений у пользователей, но как показывает практика цвет преступникам удаётся подобрать не всегда. Их источником питания служат миниатюрные батарейки.

Также скиммеры могут вставляться непосредственно в сам картоприемник, что значительно усложняет задачу его обнаружения. Это уже более новый, усовершенствованный тип мошенничества, называемый «шиммингом». Само устройство считывания – «шим», представляет из себя тонкую гибкую плату (её толщина не более 0,1 мм!), которая выполняет те же функции, что и скиммер.

Скиммеры для считывания данных с магнитной полосы карты делятся на два вида. Одни работают по принципу накопления информации о пользователях, других же сразу передают информацию о картах мошенникам при помощи радиоканала на миниатюрное принимающее устройство или непосредственно на свою принимающую аппаратуру. Может использоваться вариант устройства со встроенной сим-картой и передачей данных по сетям сотовой связи.

Есть и переносные считыватели магнитной полосы, которые в преступных целях используют официанты, работники гостиниц, кассиры. Именно поэтому старайтесь не отдавать вашу карточку в чужие руки и не упускайте её из вида.

Преступникам помимо того, что нужно считать информацию с карты, также нужно узнать и ПИН-код для доступа к ней. Для этого применяются специальные накладные клавиатуры и миниатюрные камеры, заметить которые практически невозможно. Часто их маскируют под рекламные материалы или же непосредственно под козырек банкомата. Микрокамеры могут быть установлены где угодно, необязательно на самом банкомате – всё зависит от сообразительности преступников.

Преступникам с помощью скиммингового устройства удается получить все необходимые данные с магнитной полосы (номер карточки, имя держателя, срок действия карточки, код проверки подлинности CVV2/CVC2) для того, чтобы сделать дубликат карты и в дальнейшем снять средства с вашего счета в любом из банкоматов. Причем жертвой может стать любой из нас. Всё происходит за несколько секунд в тот момент, когда вы решили снять деньги с карты или же оплатить какие-либо услуги через терминал или банкомат.

В последнее время для уменьшения жертв скимминга многие банки стали устанавливать терминалы и банкоматы с сенсорными экранами, однако, мошенников это абсолютно не смутило. Для получения ПИН-кода они начали использовать специальные накладки, которые крепятся прямо на экран.

Производители банкоматов выпускают также антискимминговые накладки, которые призваны не допустить установки скимминговых накладок, а последние модификации подавляют работу мошеннических накладок с помощью электромагнитных волн – препятствуя считыванию информации с карты.

Как защититься от скимминга?

Чтобы не стать очередной жертвой злоумышленников при очередном снятии средств или оплате услуг через терминал или банкомат необходимо четко придерживаться следующих правил:

Наконец, используйте карту как платёжный инструмент в магазинах, а не как средство для получения наличных в банкоматах.

Никогда не теряйте бдительности и помните о вышеуказанных правилах. Это позволит вам защитить себя и не стать жертвой скимминга.